Confiamos naquilo que conhecemos. E precisamos de confiar na infraestrutura informática que suporta a nossa atividade diária para estarmos descansados e para contribuirmos ativamente para o reforço da sua segurança. Por isso se faz aqui uma apresentação de alto nível da arquitetura física e de sistemas informáticos do INESC TEC, evitando detalhes técnicos. A maior parte do que se apresenta está já implementado, havendo, contudo, alguns aspetos ainda em vias de implementação. Agradece-se desde já a colaboração do Gil Coutinho (Serviço de Redes de Computadores) e do Jaime Dias (Serviço de Administração de Sistemas).

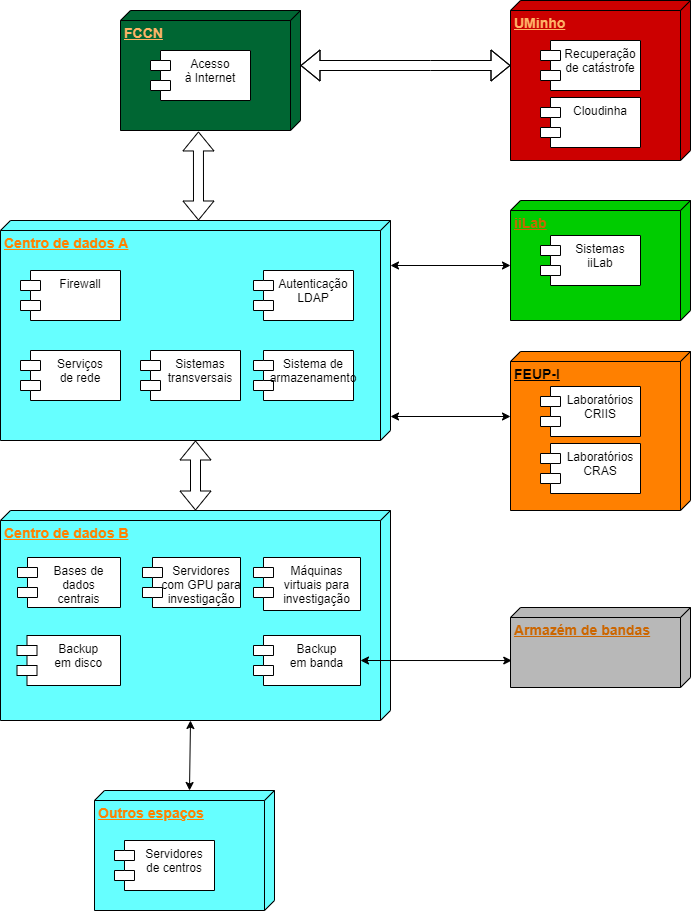

A infraestrutura informática assenta em dois centros de dados modernos e bem equipados (A e B) que funcionam como redundantes para a maioria dos serviços básicos, apesar de estarem localizados em edifícios contíguos. O acesso à Internet é fornecido diretamente pela FCCN, a 10Gbit/s, estando em vias de conclusão uma ligação redundante. Os centros de dados estão protegidos por duas firewalls em redundância e têm vindo progressivamente a alojar cada vez mais serviços e servidores devidamente geridos e suportados.

A rede está logicamente dividida em múltiplas VLAN, para permitir a gestão adequada de cada segmento. Os acessos diretos do exterior através de IP públicos são cuidadosamente monitorizados e devem ser justificados, de forma a minimizar a exposição a ataques. Há servidores fisicamente fora dos centros de dados, o que aumenta a responsabilidade e a logística dos centros que os mantêm e, pior ainda, operacionalmente fora da firewall, o que representa situações excecionais, presentemente em análise.

Os serviços de rede garantem conetividade a 1Gbit/s nos vários pisos dos edifícios da sede e aos laboratórios nos edifícios da FEUP, assim como futuramente ao iiLab. A ligação entre os dois centros de dados é a 40Gbit/s, estando em vias de conclusão o upgrade para 100Gbit/s. Está operacional um sistema de deteção de intrusão que visa prevenir situações de eventual sucesso por parte de um dos muitos ataques recebidos diariamente.

Nos centros de dados estão alojados mais de 40 servidores, com capacidade agregada de 1000 cores de CPU, 350000 cores GPU e 10 TB de RAM, e uma unidade de armazenamento partilhada com 200 TB de capacidade, onde são guardadas mais de 300 máquinas virtuais e os dados dos serviços fornecidos. As plataformas de virtualização associadas às redundâncias de hardware, energia e rede, permitem que as máquinas virtuais continuem a operar normalmente em caso de avaria de componentes mais comuns e durante os períodos de manutenção dos equipamentos de rede e servidores.

Os centros de dados suportam:

- os sistemas de informação de gestão centrais, como o IRIS, a Intranet, a base de dados de pessoal, os repositórios institucional e de dados, ou o website;

- os sistemas transversais, como o email, o Drive, o chat, o gitlab, o sistema de inquéritos, o Moodle, etc.

- as máquinas virtuais e servidores com GPU usados para investigação.

Todos os sistemas relevantes são ativamente monitorizados por um sistema de deteção de vulnerabilidades. O acesso à maior parte destes sistemas é controlado por um diretório LDAP diretamente alimentado pela base de dados de recursos humanos.

O backup dos dados é sistematicamente feito para uma unidade de armazenamento secundária, devidamente isolada dos sistemas operacionais. Existe ainda uma outra camada de backup para um sistema de bandas magnéticas, com armazenamento fora do edifício sede.

As medidas de reforço da segurança incluem também a criação de um centro de recuperação de catástrofes, fisicamente localizado na Universidade do Minho e que vai começar por suportar o email e alguns serviços de rede.

Naturalmente que as medidas de aumento da capacidade de cálculo e de armazenamento, o desenho de boas arquiteturas de rede, de administração de sistemas e de informação e a adoção de procedimentos de monitorização, de backup e de recuperação são imprescindíveis para a obtenção de sistemas seguros. Mas são claramente insuficientes se os investigadores e outros utilizadores não adotarem proativamente boas práticas na sua atividade diária.

Gabriel David, Administrador Executivo

Notícias, atualidade, curiosidades e muito mais sobre o INESC TEC e a sua comunidade!

Notícias, atualidade, curiosidades e muito mais sobre o INESC TEC e a sua comunidade!